Somos innovadores en combinar modelos de Inteligencia Artificial y Criptografía avanzada manteniendo los estándares mundiales en materia de Identidad Digital

Somos innovadores en combinar modelos de Inteligencia Artificial y Criptografía avanzada manteniendo los estándares mundiales en materia de Identidad Digital

Autenticar personas de forma eficiente y natural no es tarea fácil, de hecho cuanto mas simple es el proceso para las personas mas desafiante se vuelve para la plataforma. En MIAid hemos desarrollado EVAN ( Event Assisted Network ) el corazón de MIA que permite autenticar personas y aplicaciones con total seguridad a travez de múltiples canales y servicios, sin que los usuarios perciban diferencias en su experiencia. Para ello hemos trabajado en múltiples modelos de IA para aplicar Prueba de Vida Pasiva en todos los canales, Inclusive en un chat de WhatsApp.

< 1 segundo

Móvil, Web, Kioskos, APIs

100% ZERO Friction

NIST – Ibeta L2

99,95%

Desde el registro hasta el cierre de sesión, cree experiencias digitales seguras, optimizadas y agradables que le ayuden a convertir clientes de por vida. Todo con funciones de código bajo, como inicio de sesión universal, sin contraseña e inicio de sesión único.

Nuestra tecnología compatible con el modelo ISO-30107-3 de ataques garantiza una experiencia simple y segura en todos los canales.

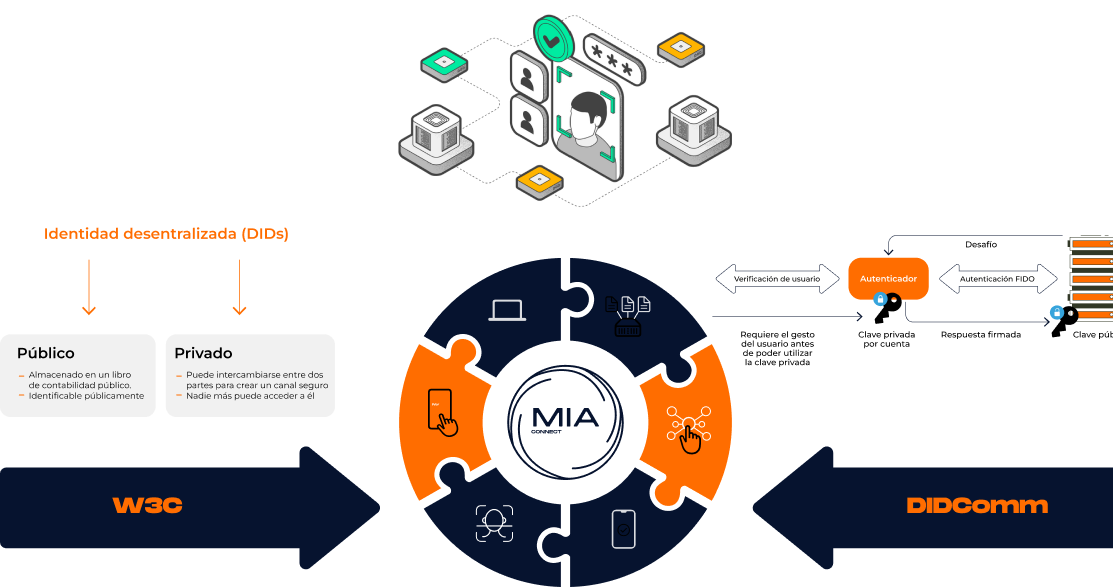

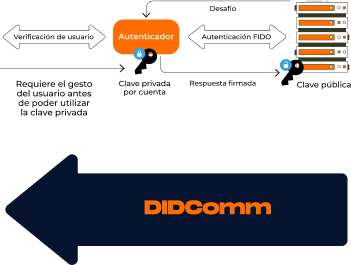

Utilizamos Identificadores distribuidos con modelos de Criptografía de curva elíptica para verificar la interacción entre dispositivos y servidores garantizando la seguridad de la sesión.

Nuestra tecnología de emisión y verificación de Credenciales Verificables Firmadas con Identificadores distribuidos garantiza la inmutabilidad de la información presentada

Somos lideres en la implementación de estándares de W3C para el manejo de Identificadores Distribuidos y sus claves de validación

Exponer información innecesaria suele ser uno de los principales problemas en materia de Ciberseguridad. Para ello desarrollamos MIA Vault.

Con el aumento de los robos de identidad y la toma de cuentas, cada vez es más difícil para las empresas confiar en que alguien es quien dice ser en línea. Las soluciones de MIAid funcionan y aprovechan la biometría, la inteligencia artificial y las últimas tecnologías para establecer y mantener la confianza, desde la incorporación y durante todo el ciclo de vida del cliente.

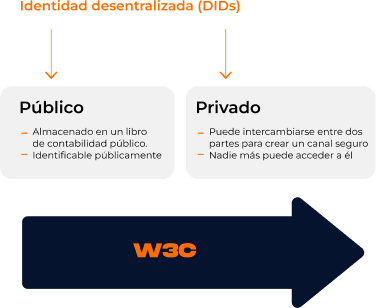

Los DIDS están diseñados para asociarse con claves criptográficas y la entidad que controla el DID puede usar esas claves para demostrar la propiedad., garantizando SU integridad, control, y la Autenticación

Al ser descentralizados garantizan la soberanía del la información vinculada

Son permanentes, persistentes y no reasignables.

La permanencia asegura que el identificador siempre haga referencia a la misma entidad. Como resultado, los DID son más privados y más seguros que los identificadores que se pueden reasignar, como un nombre de dominio, una dirección IP, una dirección de correo electrónico o un número de teléfono móvil. La permanencia es vital para el control del usuario y la soberanía propia.

Permite generar una relación única entre el UserID DeviceID – AppID.

Garantiza un segundo factor inherente en la transacción.

Un autenticador DIDCom duplica la seguridad frente un modelo de Biometría tradicional al igual que el modelo de FIDO pero anclado en el estándar de la Identidad Digital.

Nuestra arquitectura de Peer Dids ofrece autenticación sin terceros en el protocolo y sin vinculación o seguimiento entre cuentas y servicios.

Los secretos del lado del servi-dor se eliminan y la verificación local de datos cumple con el GPRD.

4

276 +

0,04ms

99,5

99,76

Con el aumento de los robos de identidad y la toma de cuentas, cada vez es más difícil para las empresas confiar en que alguien es quien dice ser en línea. Las soluciones de MIAid funcionan y aprovechan la biometría, la inteligencia artificial y las últimas tecnologías para establecer y mantener la confianza, desde la incorporación y durante todo el ciclo de vida del cliente.

Datos centrados en el usuario con accesibilidad en cualquier canal: el modelo del sistema establece el almacén de datos personales del usuario en la plataforma de MIA manteniendo el control por parte de este. El modelo de descentralización se basa en la distribución de los Identificadores Digitales, sin guardar estos en dispositivos móviles los cuales evitarían el acceso omnicanal Esto proporciona una infraestructura de identidad distribuida y altamente resistente.

Basado en roles: el modelo asigna funciones y responsabilidades. Esto permite que una institución financiera, un operador de telefonía móvil, un gobierno, un servicio de correo y otras partes interesadas aprovechen sus fortalezas de una manera que minimice los gastos y riesgos de entrada.

Proveedor de confianza - Parte que confía ( Relying Parties ) : El objetivo del sistema es tender puentes la brecha de confianza entre las partes que confían y sus clientes usuarios, especialmente en las interacciones digitales. La parte que confía es el cliente principal de dicho sistema y paga por servicios de identidad digital a cambio de afirmaciones de identidad verificadas y servicios de autenticación continuos. Este a su vez se transforma en un proveedor de confianza pues la reutilización exitosa y probada de la identidad asegura el éxito para todos los involucrados

Proveedores de verificación de identidad: los proveedores de verificación de identidad más adecuados para dicho sistema son aquellos que tienen la mayor autoridad para confirmar un atributo de identidad discreto de un usuario. Por ejemplo, la autoridad de emisión de Documentos del país, o el colegio electoral, están en la mejor posición para confirmar la validez de los datos del pasaporte, el servicio postal para confirmar la validez de una dirección y el operador de red móvil para confirmar los detalles de una dirección. Organizaciones como instituciones financieras, operadores de redes móviles, servicios postales, instituciones educativas, gobiernos.

NDI ( Nivel de Identidad ) : A medida que los usuarios interactúan con su identidad digital esta se vuelve más robusta y los datos que la componen, como por ejemplo donde vive o que dispositivos o canales utiliza elevan ese nivel. De esta forma las Partes que confian, pueden definir el valor de esa identidad a para permitir interacciones de mayor valor o complejidad.

Múltiples roles: algunos participantes del sistema pueden desempeñar más de un rol. Un banco podría actuar como proveedor de confianza, servir como proveedor de verificación de identidad (según los datos de incorporación de la cuenta) y, a la inversa, podría depender de una identidad digital verificada como parte confiante. Un gobierno podría actuar como proveedor de verificación de identidad y también podría ser cliente de servicios de identidad digital verificados como parte confiante.

Por favor llene la información solicitada y un especialista en nuestras soluciones lo contactará.